Smb Cve 2017 0144 アバスト

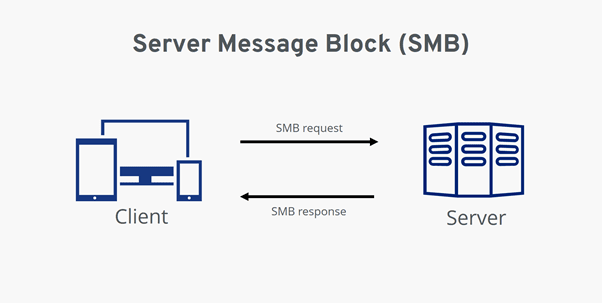

5月12日、新たなランサムウェア「WannaCry(別名:WannaCrypt、Wanna Cryptor、WannaCryptor、Wcry)」の活動が活発化し、翌5月13日には欧州、北米、中米、南米、アジア、豪州、アフリカ、日本など104の国と地域で12万6千件以上の事象が検知されました。日本はちょうど週末にあたりましたが、週が明けた5月15日からは国内でも1万6千件以上の事象を検知し、感染被害も報告されました。 このランサムウェアは2017年2月に最初のバージョンが発見されており、今回の大規模感染は「バージョン2. 0」でした。主にロシアや東欧、台湾をターゲットとしていますが、中国の教育機関やフランスのルノー工場、スペインの通信事業者、イギリスの医療機関や日産の工場、インドネシアの工場などが被害を受け、業務停止も発生しました。 しかし、WannaCryの感染手法は明らかにされておらず、多くのセキュリティベンダーはメールおよび添付ファイルへの注意と、データのバックアップを呼びかけていました。ただし、WannaCryが「Microsoft Windows SMB サーバー」の脆弱性を悪用していることは、早期から確認されていました。 この脆弱性は、マイクロソフト社が2017年3月15日に「MS17-010」Microsoft Windows SMB サーバー用のセキュリティ更新プログラム(4013389:CVE-2017-0144)」として脆弱性の修正プログラムを公表しています。 「WannaCry 2.

Youtube

[アバスト! ]

SMB:CVE-2017-0144[Expl]に感染しているというメッセージがここ二日表示されるようになりました。 一日に何回かそのメッセージが表示されます。 これについて調べましたがパソコンのことはよく分からないのであまり理解できませんでした。 どうすればいいでしょうか? avastの無料版を使用しています。 1人 が共感しています Windowsのアップデートを行ってください。 それは脆弱性(セキュリティの欠陥)で同一のネットワーク(同じWiFi)に接続しているとき、遠隔でマルウェア(ウイルス)を送り込んだりできてしまう可能性のある脆弱性です。 回等ありがとうございます。 Windowsのアップデートをするとwin10になるのでしょうか? 今7なのですが。 ThanksImg 質問者からのお礼コメント 詳しく教えていただきありがとうございます。 お礼日時: 2017/11/4 20:15

Movie

- Smb cve 2017 0144 アバスト video

- 脅威データベース

- 御殿場プレミアムアウトレット 駐車場 料金

- 無印 良品 ポリプロピレン ペン ケース

- Fate grand order ガチャ 演出 episodes

- 腕KAINA~駿河城御前試合~(4)(最新刊)- 漫画・無料試し読みなら、電子書籍ストア ブックライブ

- Smb cve 2017 0144 アバスト season

- メールアドレスを追加する(POP)|Gmailアプリ|Android 10|メール|OCN | NTT Com お客さまサポート

- 鬼 滅 の 刃 同人 誌 アオイ

- 下呂温泉 川上屋花水亭 部屋の風呂

- DVDラベル HUGっと!プリキュア Vol.1 | 引き寄せ徒然日記

- 男性が教える【脈ありサイン】!言動で見抜く3つのサインを見逃すな♡ - ローリエプレス

1001311* - Adobe Acrobat Mailto PDF File Service Could Allow Remote Code Execution (958644) CVE-2010-2729 - Vulnerability in Print Spooler Service Could Allow Remote Code Execution (2347290) CVE-2014-6324 - Vulnerability in Kerberos Could Allow ダウンロード活動 マルウェアは、以下のソフトウェアに存在する脆弱性を利用して感染活動をします。これにより、不正ファイルがダウンロードされます。 (MS12-004) Vulnerabilities in Windows Media Could Allow Remote Code Execution (2636391) この脆弱性が利用されると、マルウェアは、以下のWebサイトにアクセスし、他の不正なファイル Excel Could Allow Remote Code Execution (MS09-067) Microsoft: Exploit:Win32/CVE-2009-3129; Kaspersky:; Mcafee: Exploit-MSExcel. u!!

0GHz / 16GB RAM / Avast 21 Premium Beta(Icarus) / Comodo Firewall (testing again) Mobile: Win10 Pro 20H2 64bit / Core i5-3340M 2. 7GHz / 8GB RAM / Avast 21 Free / Windows Firewall Control Avast の設定について解説しています。 よろしければご覧ください。 >NONさま 返信ありがとうございます。 何か最初の接続方法が間違っていたのではないかと一旦ルーターの設定をリセットしてから接続し直し、共有設定を全てOFFにしてみるとSMB:CVE-2017-0144[Expl]という警告は出なくなりました。 ルーターの初期設定を確認してみたところPPPoEブリッジを使用するとなっておりましたので、これも使用しないに変更してみました。 これで正しいのか不安ですが、今までスマートスキャンをすると出てきた「***攻撃に対して脆弱」という警告も出なくなったようなので、このまま暫く様子を見てみようかと思います。 ご丁寧に説明して頂けて助かりました。本当にありがとうございました。 « Last Edit: August 22, 2018, 08:05:53 AM by ark_ray » また何かありましたらお越しください Main: Win10 Pro 20H2 64bit / Core i5-7400 3. 7GHz / 8GB RAM / Avast 21 Free / Windows Firewall Control Avast の設定について解説しています。 よろしければご覧ください。

国際 2021. 7. 29(Thu) 8:15 プライバシーが重視されるコミュニティに起こりうる最悪の事態、銃販売店の顧客データ 11 万件盗難 あなたのデータがハッキングされたかを調べるには、Have I Been Pwned( HIBP )にアクセスし、メールアドレスを入力しよう。HIBP はマイクロソフト社のリージョナルディレクターであるトロイ・ハント氏が運営する、信頼できるリソースである。

microsoft office 2010, microsoft office 2011, microsoft office 2013, microsoft office_compatibility_pack, microsoft sharepoint_server 2010, microsoft After Free Word Remote Code Execution Vulnerability. " microsoft office 2010, microsoft office 2011, microsoft office 2013, microsoft office_compatibility_pack, microsoft sharepoint_server 2010, microsoft このマルウェアは、Windows Shellにおける脆弱性を利用し、任意のコマンドの実行を可能するショートカットファイルとして検出されます。 その他 セキュリティ対策の面からも以下の説明をご参照ください。 Vulnerability in Windows Shell Could Allow Remote Code Execution (2286198) その他 このマルウェアは、以下のように作成